Los ataques de phishing representan una cantidad considerable de filtraciones de datos. No sólo es la suerte lo que hace que estas estafas tengan éxito. El phishing a menudo apunta a los sesgos cognitivos arraigados en el cerebro de las personas.

Al comprender los trucos psicológicos que hacen que el phishing sea tan efectivo, podrá protegerse a sí mismo y a su organización contra esta amenaza generalizada. En esté blog explicaremos cómo el phishing explota sesgos cognitivos específicos y proporciona estrategias prácticas para convertir estas debilidades en fortalezas.

¿Qué es el phishing?

El phishing es un ciberataque en el que los atacantes se hacen pasar por una fuente confiable para robar información confidencial. El objetivo suele es engañar al destinatario para que comparta contraseñas, números de tarjetas de crédito u otros datos valiosos. Es una forma astuta de explotar la psicología humana en lugar de los defectos tecnológicos.

Los ataques de phishing típicos incluyen: phishing por correo electrónico, phishing dirigido y clonación de sitios web; abarca una amplia red y se dirige a muchas personas a la vez. El Spear phishing se centra más en apuntar a un individuo u organización específica; la clonación de sitios web implica replicar un sitio web confiable para capturar detalles de inicio de sesión u otros datos confidenciales.

Sesgos cognitivos explicados

Los sesgos cognitivos son atajos mentales para la toma de decisiones humanas. Estos marcos mentales suelen ser ventajosos, pero pueden llevar a las personas a tomas malas decisiones. En el contexto de los ataques de phishing, estos sesgos se convierten en vulnerabilidades que los atacantes pueden aprovechar.

La susceptibilidad al phishing aumenta cuando terceros manipulan estos atajos. Por ejemplo, los correos electrónicos de phishing pueden hacerse pasar por mensajes de figuras autorizadas, lo que lleva a las personas a cumplir sin pensarlo dos veces.

- Reciprocidad

El sesgo de reciprocidad es la tendencia psicológica a devolver un favor cuando alguien hace algo bueno. Los ataques de phishing pueden manifestarse cuando un atacante ofrece algo de valor a cambio de información personal o credenciales de inicio de sesión.

En el entorno corporativo, un correo electrónico puede ofrecer un “informa gratuito de la industria” si el destinatario hace clic en un enlace e inicia sesión. El problema es que el enlace conduce a un sitio de phishing para capturar los detalles de inicio de sesión. Debido al “favor” ofrecido, el destinario puede sentirse inclinado a corresponder siguiendo las instrucciones.

Las organizaciones deben enseñar a los empleados a examinar las ofertas no solicitadas y verificar sus fuentes antes de tomar medidas. Las salvaguardias técnicas, como la autenticación multifactor, también pueden agregar una capa adicional de seguridad, lo que dificulta que los phishers aprovechen este sesgo.

- Autoridad

El sesgo de autoridad se refiere a la tendencia a confiar más en los mensajes o instrucciones de las figuras de autoridad. En los ataques de phishing, los estafadores a menudo se hacen pasar por ejecutivos, departamentos de TI o agencias gubernamentales para engañar a los destinatarios para que cumplan.

Por ejemplo, un empleado puede recibir un correo electrónico que parece provenir del director ejecutivo, solicitando una acción urgente, como transferir fondos o compartir información confidencial. Debido a que la solicitud parece prevenir de una autoridad confiable, es más probable que el empleado cumpla sin cuestionar la autenticidad del correo electrónico.

Las corporaciones pueden capacitar al personal para realizar una doble verificación contactando al presunto remitente a través de un canal separado, como una llamada telefónica. La implementación de medidas técnicas, como la autenticación de correo electrónico, también puede ayudar a marcar o filtrar correos electrónicos suplantados.

- Escasez

El sesgo de escasez es el impulso psicológico de actuar rápidamente cuando la gente piensa que algo es escaso o que el tiempo se está acabando. Los ataques de phishing pueden aparecer como mensajes urgentes que dicen que una cuenta se bloqueará o que una oferta especial caducará pronto.

En un entorno corporativo, es posible que vea correos electrónicos advirtiendo que su contraseña caducará en una hora o que lo han seleccionado para una “oferta exclusiva” que solo está disponible para los primeros encuestados. Estas tácticas crean una sensación de urgencia, evitando el escrutinio lógico.

Capacite a los empleados para que se tomen un momento para verificar cualquier solicitud u oferta urgente por correo electrónico. Utilice canales seguros para confirmar la autenticidad del mensaje. También es beneficioso contar con medidas de seguridad automatizadas que puedan marcar o poner en cuarentena los correos electrónicos sospechosos.

Cómo proteger su corporación

Los programas de capacitación y concientización son vitales para educar a los empleados sobre los tipos de ataques de phishing y los sesgos cognitivos que los hacen efectivos. Los talleres periódicos, los ejercicios de simulación y las actualizaciones pueden mantener el personal bien informado y preparado para identificar intentos de phishing.

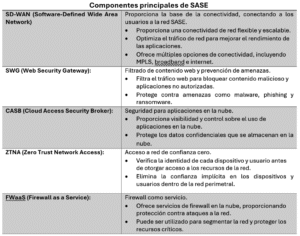

Desde el punto de vista técnico, implementar medidas de seguridad (como la autenticación multifactor, el filtrado de correo electrónico y herramientas de navegación segura) pueden ofrecer una capa adicional de protección. Estas medidas pueden detectar intentos de phishing antes de que lleguen a los empleados o alertarlos si algo parece mal.

La vigilancia continua es imperativa porque las tácticas de phishing están en constante evolución. Los empleados deben mantenerse alerta y los sistemas requieren actualizaciones periódicas para adaptarse a nuevos tipos de ataques. La combinación de vigilancia humana y salvaguardias tecnológicos crea una sólida defensa contra el phishing.

Proteja la mente para proteger la red

Los ataques de phishing explotan astutamente los sesgos cognitivos (como la reciprocidad, la autoridad y la escasez) para manipular las decisiones de las personas. Al comprender estos sesgos, las corporaciones pueden implementar contraestrategias efectivas que combinen la conciencia humana con salvaguardias técnicas.

Los programas de capacitación y la autenticación multifactor pueden ser de gran ayuda. Además, herramientas como RidgeBot de Rigde Security pueden ayudar simulando varios vectores de ataque para identificar vulnerabilidades en sus defensas de ciberseguridad.

Si necesitas ayuda para reforzar tu plan interno de seguridad, contáctanos. Podemos resolver todas tus dudas y darte soluciones a la vanguardia.

Fuente: Ridge Security.