Índice

- Introducción

- Qué significa pasar de una seguridad reactiva a una seguridad proactiva

- Por qué la ciberseguridad proactiva es una necesidad de negocio

- Ciberseguridad reactiva vs ciberseguridad proactiva

- Cómo se forman los incidentes: del indicio al impacto

- Indicadores tempranos comunes

- Ciberseguridad: señales tempranas que muchas empresas pasan por alto

- Anomalías de identidad

- Cambios de comportamiento en endpoints

- Exposición innecesaria de servicios

- Permisos excesivos

- Alertas repetidas ignoradas

- Tecnologías que fortalecen una estrategia de ciberseguridad proactiva

- Monitoreo y correlación de eventos

- Detección y respuesta en endpoints

- Inteligencia de amenazas

- Gestión de vulnerabilidades

- Automatización y orquestación

- Ciberseguridad en identidad y acceso: el primer muro de contención

- Ciberseguridad de datos: proteger la información antes, durante y después de un ataque

- Controles de datos que conviene priorizar

- Cómo construir un modelo operativo de ciberseguridad proactiva

- Identificar activos críticos

- Definir escenarios de amenaza realistas

- Mapear brechas de visibilidad

- Priorizar controles de alto valor

- Establecer procesos de revisión continua

- Medir resultados

- El papel de TrustDimension en una estrategia de evolución segura

- Conclusión

- Preguntas frecuentes

Introducción

La ciberseguridad ha cambiado de forma radical. Hace algunos años, muchas organizaciones podían permitirse operar con un enfoque centrado en reaccionar: instalar un antivirus, revisar alertas cuando surgía un problema y atender incidentes una vez que el daño ya era visible. Hoy ese modelo ya no alcanza. Las amenazas son más veloces, más automatizadas, más silenciosas y, en muchos casos, más rentables para los atacantes que nunca. El problema de fondo es que los incidentes rara vez aparecen de un momento a otro. Antes de convertirse en crisis, suelen dejar una cadena de señales: accesos inusuales, movimientos laterales, privilegios mal asignados, configuraciones débiles, comportamiento anómalo en endpoints, intentos de extracción de datos o conexiones sospechosas con infraestructura externa. Cuando una empresa solo actúa al final de esa cadena, suele enfrentarse a costos mucho más altos, tiempos de recuperación más largos, desgaste operativo y un impacto real en reputación, cumplimiento y continuidad del negocio.

Por eso el cambio de paradigma es tan importante: pasar de una seguridad reactiva a una seguridad proactiva. No se trata solamente de comprar más herramientas, sino de construir una capacidad interna para anticipar riesgos, detectar patrones antes del incidente y aplicar controles que reduzcan el radio de impacto en caso de compromiso. En este artículo se desarrolla con detalle cómo funciona ese cambio de modelo, qué capacidades debe fortalecer una organización, qué señales tempranas conviene observar y por qué la ciberseguridad proactiva es uno de los pilares más relevantes para empresas que buscan operar con mayor resiliencia.

Qué significa pasar de una seguridad reactiva a una seguridad proactiva

Una estrategia reactiva parte de una lógica simple: ocurre algo, se investiga y se responde. Ese modelo no es inútil; de hecho, toda organización necesita capacidad de respuesta. El problema aparece cuando la respuesta es la única capa madura del programa de seguridad. En ese escenario, la empresa depende de detectar el daño cuando este ya comenzó.

La seguridad proactiva cambia esa lógica. En vez de esperar a que el incidente se materialice, busca reducir la probabilidad de ocurrencia y aumentar la capacidad de detección temprana. Esto implica observar de manera continua el entorno, entender qué activos son críticos, clasificar riesgos, limitar privilegios, endurecer configuraciones, monitorear comportamiento y validar que los controles sí funcionen en la práctica.

En otras palabras, una postura proactiva responde a preguntas como estas:

- ¿Qué activos serían más valiosos para un atacante?

- ¿Qué fallas podrían explotarse primero?

- ¿Qué señales aparecerían antes de una intrusión grave?

- ¿Qué controles impedirían el avance del atacante dentro del entorno?

- ¿Qué eventos merecen atención inmediata aunque todavía no exista un incidente confirmado?

La diferencia clave está en el momento de actuación. La seguridad reactiva entra cuando el problema ya tomó forma. La proactiva trabaja desde antes, en la etapa de exposición, reconocimiento, intento de acceso y escalamiento.

Por qué la ciberseguridad proactiva es una necesidad de negocio

Hablar de ciberseguridad ya no es hablar solo de tecnología. Es hablar de continuidad operativa, confianza del cliente, protección de propiedad intelectual, cumplimiento regulatorio y estabilidad financiera. Una interrupción por ransomware, una filtración de datos o un acceso no autorizado a sistemas críticos puede afectar ventas, productividad, reputación y relación con socios estratégicos.

La razón por la que la ciberseguridad proactiva se vuelve una necesidad de negocio es clara: reduce la dependencia del azar. Una organización que conoce sus superficies de ataque, monitorea sus vectores más sensibles y limita el alcance de un posible compromiso tiene más posibilidades de contener una amenaza antes de que escale.

Además, un enfoque proactivo suele generar beneficios prácticos:

- Menor tiempo de detección: Los equipos identifican anomalías antes de que se conviertan en incidentes mayores

- Menor superficie de ataque: Se reducen rutas de acceso innecesarias, privilegios excesivos y configuraciones débiles

- Mayor resiliencia: Aún si ocurre un evento, el impacto puede aislarse mejor

- Mejor toma de decisiones: Los riesgos se priorizan por criticidad y no solo por urgencia

- Más confianza interna: Dirección, TI y negocio comparten una visión más madura sobre seguridad

Este cambio también mejora la conversación entre áreas. Cuando la seguridad se presenta sólo como un gasto reactivo, suele verse como un centro de costos. Cuando se entiende como una capacidad que protege operación, información y crecimiento, se integra mejor a la estrategia de negocio.

Ciberseguridad reactiva vs ciberseguridad proactiva

Para entender el cambio de modelo, conviene comparar ambos enfoques con mayor detalle.

| Elemento | Enfoque reactivo | Enfoque proactivo |

| Momento de acción | Después del incidente | Antes y durante las primeras señales |

| Prioridad | Remediar | Prevenir, detectar y contener |

| Visibilidad | Parcial, basada en eventos consumados | Continua, basada en telemetría y contexto |

| Gestión de riesgos | Generalmente documental o tardía | Priorizada, dinámica y conectada con operación |

| Identidad y acceso | Se revisan tras hallazgos | Se endurecen de forma preventiva |

| Protección de datos | A veces se atiende tras un evento | Se considera un control crítico desde el diseño |

| Cultura organizacional | Respuesta por urgencia | Disciplina continua |

Tabla 1.

No se trata de eliminar la respuesta. Toda organización seguirá necesitando capacidades de contención, análisis forense, comunicación y recuperación. La diferencia es que esas capacidades dejan de ser el centro exclusivo de la estrategia y pasan a formar parte de un programa mucho más completo.

Cómo se forman los incidentes: del indicio al impacto

Un error frecuente es pensar que un incidente empieza en el momento en que un usuario no puede acceder a sus archivos o cuando aparece una nota de ransomware. En realidad, para entonces el ataque suele llevar horas, días o incluso semanas en desarrollo.

El camino típico puede verse así:

- El atacante identifica un punto de entrada, como credenciales comprometidas, un servicio expuesto o una cuenta con controles débiles.

- Obtiene acceso inicial mediante phishing, robo de sesión, explotación de vulnerabilidad o abuso de privilegios.

- Valida qué recursos puede alcanzar y qué permisos tiene dentro del entorno.

- Se mueve lateralmente para acercarse a sistemas críticos, repositorios de datos o cuentas de mayor privilegio.

- Prepara la extracción, cifrado o interrupción.

- Finalmente ejecuta la fase visible del ataque.

Lo relevante para una estrategia proactiva es que casi todas esas etapas generan indicios detectables. Un enfoque maduro de ciberseguridad busca leer esos indicios antes de llegar al punto de impacto.

Indicadores tempranos comunes

- Inicio de sesión desde ubicaciones o horarios atípicos

- Múltiples intentos fallidos seguidos por un acceso exitoso

- Elevación de privilegios no habitual

- Creación de cuentas administrativas no autorizadas

- Descarga inusual de grandes volúmenes de información

- Conexiones a dominios o direcciones con mala reputación

- Desactivación de controles de seguridad en endpoints

- Cambios masivos de configuración fuera de ventana autorizada

Ninguna señal, por sí sola, siempre confirma un ataque. Pero el valor de la ciberseguridad proactiva está justamente en correlacionar contexto, conducta y criticidad.

Ciberseguridad: señales tempranas que muchas empresas pasan por alto

Muchas organizaciones cuentan con herramientas de seguridad, pero no necesariamente con la disciplina para interpretar sus datos. Ese es uno de los puntos más importantes del cambio de modelo: no basta con generar alertas; hay que distinguir cuáles son las que anticipan un incidente real.

1. Anomalías de identidad

La identidad es uno de los objetivos preferidos por los atacantes porque ofrece una ruta de acceso silenciosa. Una cuenta legítima comprometida puede parecer tráfico normal si no se analiza en contexto.

Por eso, fortalecer la autenticación es una capa indispensable. Implementar controles robustos como la autenticación multifactor (MFA) ayuda a reducir el riesgo asociado al robo de credenciales, que sigue siendo una de las rutas más comunes de intrusión. Más allá del cumplimiento básico, la MFA forma parte de un modelo proactivo porque agrega fricción al atacante justo en la etapa inicial del acceso.

2. Cambios de comportamiento en endpoints

Equipos que comienzan a ejecutar procesos inusuales, a conectarse con recursos no habituales o a consumir más privilegios de lo esperado pueden estar mostrando las primeras señales de una intrusión.

3. Exposición innecesaria de servicios

Puertos abiertos sin necesidad, accesos remotos mal segmentados o aplicaciones legadas sin endurecimiento incrementan la superficie de ataque y crean oportunidades que muchas veces pasan desapercibidas durante meses.

4. Permisos excesivos

Cuentas con más privilegios de los que requieren para su función representan una puerta abierta para escalamiento y movimiento lateral.

5. Alertas repetidas ignoradas

Una alerta aislada puede parecer irrelevante. Diez alertas similares en el mismo segmento o asociadas con una misma identidad pueden contar una historia distinta. El problema aparece cuando esa historia no se analiza de forma integral.

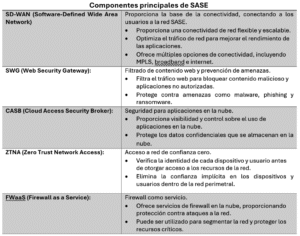

Tecnologías que fortalecen una estrategia de ciberseguridad proactiva

La ciberseguridad proactiva no depende de una sola plataforma. Funciona mejor cuando varias capacidades se complementan para dar visibilidad, contexto y respuesta.

Monitoreo y correlación de eventos

Las soluciones de análisis de eventos permiten reunir registros de distintas fuentes para detectar patrones que, vistos de forma aislada, no parecerían relevantes. El verdadero valor no está solo en almacenar logs, sino en correlacionar comportamiento, criticidad del activo y riesgo del evento.

Detección y respuesta en endpoints

Los endpoints suelen ser uno de los primeros puntos de observación útiles. Una capacidad madura de detección en equipos finales ayuda a identificar procesos sospechosos, persistencia, abuso de herramientas del sistema y otras tácticas que suelen aparecer en fases tempranas del ataque.

Inteligencia de amenazas

Incorporar información contextual sobre infraestructura maliciosa, campañas activas y técnicas observadas en otros entornos ayuda a enriquecer la detección. No reemplaza el conocimiento interno, pero sí mejora la capacidad de interpretar señales.

Gestión de vulnerabilidades

La postura proactiva exige saber qué fallas existen, cuáles son explotables en el contexto real del negocio y cuáles deben corregirse primero. Escanear sin priorizar no resuelve el problema; la clave está en traducir hallazgos en decisiones concretas.

Automatización y orquestación

Cuando una organización ya conoce sus patrones de riesgo más comunes, conviene automatizar ciertas acciones: aislamiento de equipos, revocación de tokens, apertura de tickets o bloqueo temporal de accesos. Esto reduce tiempo de respuesta y evita que la amenaza gane ventaja.

Ciberseguridad en identidad y acceso: el primer muro de contención

La identidad es uno de los puntos más críticos en cualquier arquitectura moderna. Si el atacante entra con una cuenta válida, muchos controles perimetrales pierden eficacia. Por eso, una parte esencial de la ciberseguridad proactiva es diseñar una estrategia sólida de identidad y acceso.

Los principios más importantes incluyen:

- Autenticación fuerte para accesos sensibles

- Mínimo privilegio

- Revisión periódica de permisos

- Protección especial para cuentas administrativas

- Detección de comportamiento anómalo por usuario

- Segmentación de accesos según contexto y riesgo

Este enfoque no solo reduce intrusiones; también limita la capacidad del atacante para moverse dentro del entorno una vez comprometido el acceso inicial.

Ciberseguridad de datos: proteger la información antes, durante y después de un ataque

En muchos ataques, el verdadero objetivo no es el dispositivo ni la aplicación, sino la información. Por eso, hablar de seguridad proactiva sin una estrategia clara de protección de datos deja un vacío importante.

La información sensible debe estar protegida de forma que, incluso si un actor logra penetrar cierta capa del entorno, no le resulte sencillo usar, extraer o cifrar los datos más valiosos. En este punto, contar con esquemas robustos de protección puede marcar una diferencia real.

Una medida relevante es integrar soluciones orientadas a la protección contra ransomware y al resguardo de información crítica. Este tipo de control fortalece una estrategia proactiva porque no se limita a reaccionar cuando el malware ya dañó sistemas, sino que ayuda a disminuir el impacto potencial sobre los datos, que suelen ser el activo más costoso de recuperar.

Controles de datos que conviene priorizar

- Cifrado de información sensible: Reduce exposición ante acceso indebido

- Clasificación de datos: Permite priorizar protección según criticidad

- Políticas de acceso granular: Limita quién puede ver, modificar o mover información

- Respaldo seguro e inmutable: Acelera recuperación y reduce dependencia del atacante

- Monitoreo de transferencia de datos: Ayuda a detectar exfiltración temprana

Cuando la empresa entiende qué datos son críticos y cómo circulan, puede construir mejores decisiones de seguridad. Esa visibilidad es uno de los rasgos más maduros de una postura proactiva.

Cómo construir un modelo operativo de ciberseguridad proactiva

Pasar del discurso a la práctica requiere un modelo operativo claro. No se trata de implementar todo al mismo tiempo, sino de ordenar prioridades.

1. Identificar activos críticos

No todos los sistemas tienen el mismo impacto de negocio. El primer paso es saber qué procesos, datos, plataformas y usuarios son más relevantes para la continuidad operativa.

2. Definir escenarios de amenaza realistas

Una empresa madura no se protege contra “todo”; se protege mejor contra lo que tiene más probabilidades de afectarla y lo que tendría mayor impacto si ocurriera.

3. Mapear brechas de visibilidad

Conviene detectar dónde faltan registros, telemetría o cobertura. No se puede anticipar lo que no se ve.

4. Priorizar controles de alto valor

Antes de sumar complejidad, es mejor fortalecer identidad, acceso privilegiado, protección de datos, segmentación y capacidad de detección.

5. Establecer procesos de revisión continua

La seguridad proactiva no es un proyecto de una sola vez. Necesita ciclos de validación, revisión de alertas, ajuste de reglas, evaluación de riesgos y mejora operativa.

6. Medir resultados

Algunas métricas útiles incluyen:

- Tiempo medio de detección

- Tiempo medio de contención

- Porcentaje de activos críticos monitoreados

- Número de cuentas con privilegios excesivos corregidas

- Vulnerabilidades críticas remediadas por periodo

- Cobertura de autenticación fuerte en accesos sensibles

El papel de TrustDimension en una estrategia de evolución segura

Para muchas organizaciones, el mayor reto no es reconocer la necesidad del cambio, sino saber cómo aterrizarlo de manera realista. Ahí es donde contar con acompañamiento especializado puede hacer una diferencia importante.

Desde esa perspectiva, TrustDimension puede ser una buena opción para empresas que buscan avanzar hacia un modelo de seguridad más proactivo sin perder foco en las necesidades concretas del negocio. El valor no está solo en incorporar tecnología, sino en integrarla con una visión más amplia de protección, acceso seguro, resguardo de datos y reducción del riesgo operativo.

Cuando una empresa busca evolucionar, normalmente necesita tres cosas: claridad para priorizar, controles adecuados para su contexto y una ruta de implementación que no complique más la operación. Un acompañamiento bien orientado ayuda justamente a eso: a traducir objetivos de seguridad en decisiones prácticas, medibles y sostenibles.

Conclusión

La ciberseguridad dejó de ser un ejercicio basado únicamente en reacción. En el entorno actual, esperar a que el incidente sea visible suele significar llegar tarde. El verdadero cambio de modelo consiste en aprender a identificar señales tempranas, fortalecer identidad, proteger datos, reducir exposición y construir procesos de vigilancia continua que permitan actuar antes de que el daño escale.

La seguridad proactiva no elimina todos los riesgos, pero sí cambia radicalmente la capacidad de una organización para enfrentarlos. Reduce la superficie de ataque, mejora la detección, limita el impacto potencial y ayuda a que el negocio opere con mayor confianza. Más que una tendencia, este enfoque representa una evolución natural para empresas que entienden que la continuidad, la reputación y la protección de la información dependen cada vez más de anticiparse, no sólo de reaccionar.

Preguntas frecuentes

- ¿Qué es la ciberseguridad proactiva? Es un enfoque de seguridad que busca anticipar amenazas, detectar comportamientos anómalos y reducir riesgos antes de que se conviertan en incidentes con impacto real para la organización.

- ¿Cuál es la diferencia entre seguridad reactiva y seguridad proactiva? La seguridad reactiva actúa después de que el problema ya ocurrió. La proactiva trabaja antes, durante las señales tempranas y en la fase de prevención para disminuir la probabilidad y el impacto de un ataque.

- ¿Por qué la identidad es tan importante en una estrategia de ciberseguridad? Porque muchas intrusiones comienzan con credenciales robadas o accesos mal protegidos. Si la identidad falla, el atacante puede entrar con apariencia de usuario legítimo y avanzar sin ser detectado con facilidad.

- ¿La protección de datos también forma parte de una estrategia proactiva? Sí. Proteger datos críticos mediante controles como cifrado, acceso granular y resguardo adecuado ayuda a limitar el impacto incluso si alguna capa del entorno llega a ser comprometida.

¿Cómo puede empezar una empresa a madurar su ciberseguridad? El mejor inicio suele ser identificar activos críticos, priorizar riesgos, revisar accesos, fortalecer la autenticación, mejorar visibilidad sobre eventos y establecer procesos continuos de monitoreo y revisión.